IPsecらくらくマスター(IT-Pro)より抜粋。

2.実践編:IPsecの利用を実感,設定項目はたったの五つ

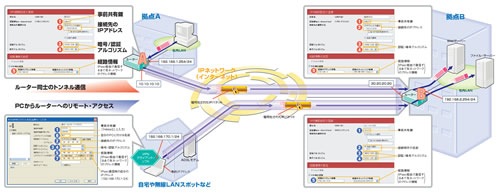

ヤマハの「RT107e」を用いたインターネットVPNの設定例。

→両拠点のルーターに設定した項目はわずか五つ。(1)認証鍵,(2)接続先の識別方法,(3)認証アルゴリズム,(4)暗号アルゴリズム,(5)経路のネットワーク情報/ネットマスク情報──である。認証鍵とは,一般に事前共有鍵(Pre-shared key(プレ シュアード キー))と呼ばれるもので,相手のルーターを認証するためのパスワードだ。(1)と(3)と(4)は両ルーターで同じ内容にして,(2)と(5)は接続先の情報を入力すればよい。

3.攻略編:全体をつかんで逆から見る,日経NETWORK流で理解しよう

IPsecでは,暗号化と認証の鍵を使ってやりとりする。通信する両者でこの鍵を共有するのが鍵交換である。フェーズ1でフェーズ2で使う鍵を作り,フェーズ2でIPsecの暗号通信で使う鍵を作る。

(1)IPsecの暗号通信(パケット(10)以降)

・IPsecの暗号通信では、フェーズ2で作成した鍵を使って上り通信用と下り通信用の二つのトンネルを構成して通信を行う。同じトンネルの両端では同じ鍵を用いる(暗号化と復号化で同じ鍵を用いる共通鍵暗号方式)が、上り用と下り用の(暗号&認証)鍵は別々のものを用いて行われる。

→パケットの構造

・IPパケットの暗号化+パケット認証用データ(※)

→(※)IPパケットの正当性をチェック。IPsecではハッシュを使うのが一般的。(入力データに「認証鍵」を組み合わせた上でハッシュ化する)

・ESP →トンネルの識別番号であるSPI値が入っている。

・IPアドレス

(2)フェーズ2(パケット(7)~(9))

・フェーズ2では、フェーズ1で作成した鍵を使って制御用トンネルを構成し、そのトンネルを通して、IPsecの暗号通信で使う暗号・認証アルゴリズムを決定するとともに、両者がそれぞれ作成した乱数とSPI値を共有する。両ルータは、共有した乱数とSPI値を用いて、これらの情報を使ってIPsecで使う共通の鍵を作る(※)。

→(※)具体的には,フェーズ1で作成した鍵を使って,SPI値と両者の乱数を鍵付きハッシュで演算し,出てきたハッシュ値を二つに分割する。その一方を暗号鍵として使い,もう一方を認証鍵として使う。

(3)フェーズ1(パケット(1)~(6))

主に以下3つのやりとりを実施。

・暗号/認証アルゴリズムの決定((1)(2))

・フェーズ2で使う鍵の基となる情報の交換((3)(4))

→Diffie-Hellman(※)を使用し共有した秘密の値を使って、フェーズ2で使用する鍵を3個作る。

・通信相手の検証の実施((5)(6))

→「事前共有かぎ」をあらかじめルータに設定しておくことにより、通信相手の検証を実施。

(※)念のために,Diffie-Hellmanの計算を簡単に説明しておく。両ルーターは,公開値と秘密値と呼ぶ二つの値を作る。そして,このうち公開値だけをお互いに交換する。それから,それぞれが相手の公開値,自分の秘密値,事前に決めておいた値を組み合わせて決められた計算をすると,両者で同じ計算結果が得られる。

つまり,四つの値のうち二つの公開値だけをやりとりすれば,お互いに同じ値を安全に共有できる。仮にネットワーク上で交換した二つの公開値を第三者に盗まれたとしても,秘密値がわからなければ最終的な計算結果は作れない。こうして,両者にしかわからない値を安全に共有するのだ。

両ルーターは,このDiffie-Hellmanの計算で共有した秘密の値を使ってフェーズ2で使う鍵を3個作る。具体的にはまず,事前共有鍵とお互いの乱数から鍵の基となる「鍵素材」を作る。この鍵素材とDiffie-Hellmanの共有値を使ってハッシュし,3個の鍵を次々と作るのだ。これらの鍵は,Diffie-Hellmanの計算で算出した秘密の値がわかっていないと作れない。このため,両方のルーターだけがこれらの鍵を持っていることになる。

→フェーズ1の通信をするために必要な暗号/認証アルゴリズムなどは,事前にルーターに設定されている。誌上体験で使ったヤマハの「RT107e」では,これらの値はすべてデフォルトで決めた情報を使っている。それもそのはず,フェーズ1はIPsecの暗号通信をするためのスタート地点。暗号アルゴリズムや認証アルゴリズムもあらかじめすべて決めておく必要があるわけだ。

なお,フェーズ1で決めたフェーズ1と2で使う暗号/認証アルゴリズムと,IPsecの暗号通信で使う暗号/認証アルゴリズムは異なっていてもよい。ここのフェーズ1で決めた暗号/認証アルゴリズムは,あくまでもフェーズ1と2の鍵交換のやりとりに使われる。

コメントを残す